Suatu program gagal dijalankan. Eksekusi via terminal menunjukkan segmentation fault tanpa keterangan lainnya. Pada situasi inilah core dump diperlukan untuk debugging sehingga diketahui penyebabnya.

Contoh, geeqie apabila dijalankan di lingkungan wayland berbuah segmentation fault

$ geeqie

Segmentation fault

Saatnya membuat core dump

$ gcore /usr/bin/geeqie

Illegal process-id: /usr/bin/geeqie.

You can't do that without a process to debug.

The program is not being run.

gcore: failed to create core./usr/bin/geeqie

Kemudian eksekusi lagi

Judul catatan kali ini sedikit berbeda dibanding sebelumnya. Ada hacking-nya. Hehehehe…. Tapi itu tidak menunjukkan bahwa kemampuan penulis dalam ilmu hacking bagus. Hanya bisa itu tok.

Information gathering merupakan tahap krusial dalam proses hacking maupun cracking. Salah satu kegiatan information gathering adalah scanning atau deteksi sistem operasi yang digunakan pada target. Deteksi ini perlu karena berbeda sistem operasi mungkin membutuhkan teknik yang berbeda.

Deteksi menggunakan nmap yang secara default sudah tertanam di slackware. Kasus kali ini alamat target adalah 192.168.106.250. Hasil scanning menunjukkan beberapa informasi, antara lain sistem operasi, port yang terbuka dan webserver yang digunakan.

Kfind adalah tool pencarian dari KDE Plasma. Bagi pengguna linux yang kurang familiar dengan command line bisa menggunakan kfind yang berpenampilan mode grafis.

Fitur yang sangat bagus dari kfind adalah bisa menyimpan hasil pencarian. Namun, catatan kali ini tidak tentang bagaimana cara penggunaan kfind. Kali ini justru cara menghapus riwayat pencarian. Riwayat ini ada di file ~/.config/kfindrc pada segmen [History]. Riwayat yang dicatat adalah Patterns dan Directories pencariannya. Sehingga, penghapusan riwayat pencarian dapat dilakukan dengan menghapus ketiganya.

Log4shell menjadi topik yang hangat dibicarakan sepekan ini. Bugs JNDI lookup pada log4j membuat komputer atau pc (terutama server) semakin mudah diambil alih tanpa ijin. Syukur alhamdulillah sudah dirilis versi terbaru untuk menangkalnya, yaitu versi 2.16.0.

Bagaimana dengan slackware? Mari kita cek apakah log4j ini tersedia sebagai bagian dari default packages.

# slackpkg file-search log4j

Looking for log4j in package list. Please wait... DONE

No packages contains "log4j" file.

Tidak ditemukan. Aman!

Untuk mengubah timestamp akses dan modifikasi pada file

$ touch -t YYYYMMDDHHmm.ss dokumen

di mana dokumen adalah filename, waktu yang diinginkan dalam format YYYYMMDDHHmm.ss

Masalah security saat penggunaan desktop environment mate adalah adanya recent documents pada menu. Ini terletak pada menu di bagian bawah menu Places. Bagi user yang concern dengan privasi dan menghendaki untuk menonaktifkannya alih-alih membersihkannya “setiap saat”,

$ echo "" > ~/.local/share/recently-used.xbel

$ chattr -i ~/.local/share/recently-used.xbel # dijalankan oleh root

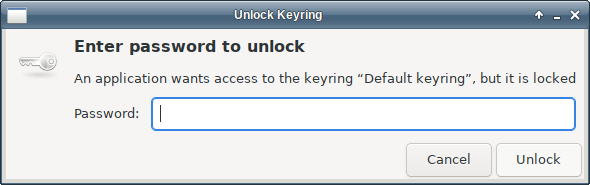

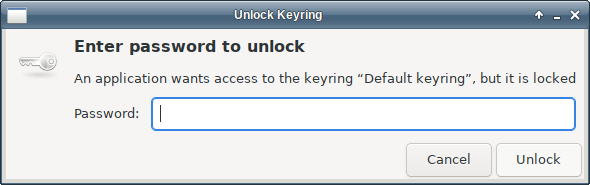

Mungkin ada yang merasa bosan setiap membuka Chromium muncul kotak dialog Unlock Keyring.

Itu bisa diatasi, agar tidak muncul lagi. Aktifkan CHROMIUM_FLAGS pada /etc/chromium/00-default.conf.

CHROMIUM_FLAGS="--password-store=basic"

Mengapa saya suka mengenkripsi file dengan openssl? Karena

- Tersedia sebagai official package Slackware sehingga sangat mudah untuk install/remove/upgrade

- Tingkat keamanannya berlapis. Untuk melakukan dekripsi harus tahu jenis cipher enkripsi yang digunakan dan password-nya

- Mudah digunakan

- Bisa mengecoh orang lain karena isinya dienkripsi seakan-akan menjadi sesuatu yang tidak penting sehingga diabaikan bahkan dihapus. Hahahaha….

Pada hari Rabu 6 Desember 2017 jam 14.13.48 UTC, Patrick Volkerding selaku BDFL Slackware, memberikan update di kanal -current. Salah satunya adalah menambahkan libsodium-1.0.15. Libsodium merupakan library atau pustaka untuk enkripsi, dekripsi, signature (tanda tangan digital), dlsb.

Bagi saya, masuknya libsodium membawa konsekwensi untuk rebuild dnscrypt-proxy yang menggunakan libsodium. libsodium yang sebelumnya adalah versi 1.0.13 dari SBo sedangkan versi baru dari official Slackware 1.0.15. Hal ini diketahui dari gagalnya men-start service dnscrypt-proxy .

Salah satu hal yang membuat saya menggunakan linux khususnya Slackware adalah perlindungan terhadap privasi. Data-data sensitif dan rahasia terlindungi dengan aman. Perlindungan ini ada beberapa bentuk/teknik antara lain penyembunyian, hak akses dan enkripsi. Penyembunyian sederhana dengan menambahkan . pada nama file/folder sangat tidak dianjurkan karena akan mudah dibobol. Teknik penyembunyian yang kami sarankan adalah dengan steganografi tetapi itu akan kami sampaikan besok-besok, insyaallah. Yang sekarang adalah menggunakan hak akses. Adapun dengan enkripsi bisa menggunakan [gpg]({% post_url 2017-01-14-enkripsi-dg-gpg %}) atau [openssl]({% post_url 2017-01-08-enkripsi-dg-openssl %}).

Secara default, perintah/command yang dijalankan via terminal emulator dapat diakses lagi dengan klik tombol panah atas. Bisa juga dilihat dengan command history atau membaca isi ~/.bash_history. Ini bisa di-disable. Caranya, membuat file di /etc/profile.d/, yang isinya

export HISTFILE=/dev/null

export HISTSIZE=0

Selain dengan [openssl]({% post_url 2017-01-08-enkripsi-dg-openssl %}), enkripsi file juga dapat dilakukan dengan gnupg atau yang biasa disebut dengan gpg.

$ gpg -o file_hasil_enkripsi -c file_yang_akan_dienkripsi

Sedangkan untuk dekripsi

$ gpg -o file_hasil_dekripsi -d file_yang_akan_didekripsi

Salah satu yang membuat saya kepincut menggunakan GNU/Linux yaitu mudahnya mengamankan file. Salah satu caranya adalah dengan enkripsi. Di sini saya gunakan openssl. Cara lainnya yang dapat digunakan adalah dengan [gpg]({% post_url 2017-01-14-enkripsi-dg-gpg %}).

Contoh, saya punya file yang perlu diamankan. Katakanlah filenya indonesia-raya.odt. Saya enkripsi menggunakan openssl dengan cipher rc4. File hasil enkripsi saya namai rahasia.odt yang saya taruh di fd dan fd saya mount di /media/hd0. Kemudian akan ditanya password enkripsinya.